Microsoft: ecco perché Windows 11 richiede il TPM

Un video mostra alcune situazioni di rischio che il TPM può scongiurare

La sicurezza su Windows 11 è un argomento che sta facendo molto discutere, dato che le protezioni sono molto più severe rispetto a Windows 10. L'effetto collaterale, però, è la confusione generata sui requisiti di sistema.

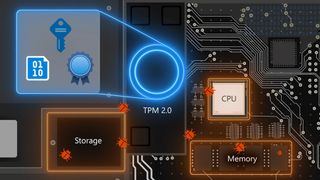

Tuttavia, Microsoft ha realizzato un video che mostra in che modo le nuove misure di Windows 11, che includono TPM (Trusted Platform Module), Secure Boot e VBS, contribuiscono a proteggere i sistemi dagli hacker. Inoltre, ci ricorda che queste iniziative sono la naturale evoluzione di quanto visto su Windows 10.

- I migliori antivirus del 2021

- Come installare Windows 11

- Preparatevi al Black Friday 2021

Nel video, vediamo l'esperto di sicurezza di Microsoft Dave Weston che approfondisce il livello superiore di sicurezza di Windows 11, incluso il supporto di TPM 2.0, che esclude diversi PC (anche recenti) dall'upgrade, mirato alla protezione da alcune violazioni particolarmente pericolose.

Weston mostra gli effetti disastrosi degli attacchi in contesti reali, mostrando in primo luogo un attacco remoto che sfrutta una porta RDP aperta, con violazione di tipo brute-force della password, che poi va infettare la macchina con ransomware. Il computer mostrato è sprovvisto di TPM 2.0 e Secure Boot, funzioni obbligatorie per installare Windows 11.

Il secondo attacco mostrato prevede l'uso di un dispositivo PCI per l'accesso alla memoria del sistema e il bypass del riconoscimento impronte per l'accesso. La funzione VBS blocca questi attacchi contro i sistemi Windows 11, mentre il precedente attacco remoto viene scongiurato da UEFI, Secure Boot e Trusted Boot (insieme al TPM).

- Le migliori schede video del 2021

Fonte: Neowin

Ricevi approfondimenti quotidiani, ispirazione e offerte nella tua casella di posta

Iscriviti per ricevere ogni giorno ultime notizie, recensioni, opinioni, analisi, offerte e altro ancora dal mondo della tecnologia.

Senior Editor and Professional Translator. Boardgaming enthusiast, Tech-lover.