5 características esenciales que debe tener tu próximo servicio de email

Protege de los ciberataques tu principal medio de comunicación online

El correo electrónico es la forma más común de comunicación en línea en todo el mundo, con más de 4.000 millones de usuarios activos en la actualidad. Al ser el principal medio de comunicación en línea, también es el principal objetivo de los piratas informáticos y otros agentes maliciosos.

Los ciberataques basados en el correo electrónico aumentan cada día, y los piratas informáticos inventan constantemente nuevas formas de engañar a los usuarios desprevenidos para que les den información sensible o dinero. De ahí que la necesidad de seguridad del correo electrónico sea más imperiosa que nunca. Ignorar la seguridad del correo electrónico es un gran perjuicio para ti o para tu organización y puede acarrear graves consecuencias en el futuro.

Este artículo explicará las cinco características relacionadas con la seguridad que debe tener cualquier servicio de correo electrónico que elijas. Sin estas características, estás asumiendo riesgos de seguridad significativos que podrían volverse en tu contra más adelante. Entre ellas se incluyen:

1. Cifrado

Cualquier proveedor de correo electrónico que se precie debe permitir a los usuarios cifrar sus mensajes para evitar que personas no autorizadas puedan husmear en ellos. Sin cifrado, es como si enviaras correos electrónicos al público en general. Cualquier cliente de correo electrónico que elijas debe contar con sofisticados protocolos de encriptación para evitar que la información de los usuarios se filtre a terceros no autorizados.

El servicio de correo electrónico debe permitirte cifrar los mensajes con la mayor facilidad posible. No deberías tener que pasar por muchos aros para encriptar tus correos; debería ser directo y rápido.

A continuación se indican algunos protocolos de encriptación populares que suelen adoptar los proveedores de correo electrónico.

El Advanced Encryption Standard 256 (AES-256) fue publicado por el Instituto Nacional de Estándares y Tecnología de EE.UU. en 2001. Este algoritmo utiliza claves de 256 bits para cifrar y descifrar mensajes, haciéndolos impenetrables para un actor malicioso.

¿Erees profesional? Suscríbete a nuestro newsletter.

Suscríbete a la newsletter TechRadar Pro para estar al día sobre noticias, análisis, opiniones y más para que tu empresa pueda tener éxito.

Para demostrar lo sofisticado que es este algoritmo, hay 2^256 posibles combinaciones de claves que un hacker tiene que probar para forzar un mensaje cifrado. Eso son 115.792.089.237.316.195.423.570.985.008.687.907.853.269.984.665.640.564.039.457.584.007.913.129.639.936 intentos. Sí, has leído bien.

Un hacker necesitaría un superordenador para adivinar miles de millones de combinaciones posibles por segundo y aún necesitaría más de mil millones de años para recorrer todas las combinaciones posibles. Puede que para entonces el Sol se haya quedado sin energía y la Tierra no vuelva a existir, así que nadie se molesta en forzar este algoritmo con la tecnología actual.

El AES-128 funciona igual que el AES-256, pero con claves de 128 bits. Con 2^128 combinaciones posibles de claves, prácticamente nadie puede forzar este algoritmo para leer correos electrónicos cifrados.

PGP es un protocolo de encriptación utilizado para cifrar y descifrar correos electrónicos, archivos y directorios transmitidos a través de la web. Fue creado en 1991 por Phil Zimmermann, un destacado informático estadounidense.

PGP admite longitudes de clave de hasta 4096 bits, lo que lo hace aún más potente que AES-256 o AES-128. Era tan potente en el momento de su lanzamiento que su creador, Zimmermann, fue investigado por violar las leyes estadounidenses de exportación de armas (en aquella época, los protocolos de cifrado que utilizaban más de 40 bits eran considerados munición por el gobierno).

Para defenderse de la investigación, Zimmermann abrió el protocolo PGP para que cualquiera pudiera utilizarlo. La normativa estadounidense sobre criptografía se liberalizó poco después, y el caso contra él se cerró sin ninguna acusación.

Hoy en día, PGP es el protocolo más utilizado para cifrar correos electrónicos.

2. Copias de seguridad

La copia de seguridad de los datos es un componente esencial de todo plan de seguridad. Disponer de los protocolos de encriptación más sofisticados no ofrece una garantía de seguridad del 100%. Un ser humano puede ser el eslabón débil que provoque el robo de sus datos. Los correos electrónicos también pueden perderse por corrupción de datos o borrado accidental.

Las copias de seguridad protegen tus datos de correo electrónico almacenándolos en servidores externos. De este modo, si el servidor actual deja de funcionar, el cliente de correo electrónico puede restaurar los datos desde otro servidor sin que se produzcan interrupciones.

Tu cliente de correo electrónico debería hacer copias de seguridad diarias o semanales si la opción diaria es imposible. Las copias de seguridad frecuentes te mantienen preparado para cualquier caso de pérdida de datos.

3. Filtrado de spam y antivirus

El spam es el mayor problema de Internet. Según Statista, casi la mitad de los correos electrónicos enviados diariamente constituyen spam, lo que supone un grave problema. Los spammers se presentan de muchas formas y suelen ir tras la información sensible o el dinero de personas desprevenidas.

Un servicio de correo electrónico no puede existir en esta era sin filtros de spam avanzados para proteger a los usuarios. Cualquier servicio sin filtros de spam expone a los usuarios a sufrir daños y está abocado a las represalias.

Asegúrate de que tu servicio de correo electrónico cuenta con filtros sofisticados para evitar que el spam llegue a tu bandeja de entrada principal. Los servicios de correo electrónico más populares, como Gmail, Zoho Mail, Yahoo Mail, etc., tienen mucha experiencia en identificar y aislar el spam. Aplican algoritmos de aprendizaje automático e inteligencia artificial para detectar el spam, especialmente en esta época en la que los spammers se están poniendo al día con las técnicas manuales.

Por supuesto, puede haber falsos positivos, por lo que la mayoría de los servicios de correo electrónico desvían los mensajes sospechosos de spam a una carpeta específica. Puedes entrar en la carpeta de spam para ver si algún mensaje legítimo ha sido enviado allí. Si es así, puedes marcarlo como legítimo y tu cliente de correo electrónico empezará a aceptar más mensajes de esa dirección de correo.

Tu servicio de correo electrónico también debería ser capaz de escanear los mensajes entrantes en busca de virus y rechazar cualquiera que detecte. Los virus suelen venir en forma de enlaces maliciosos en los que el remitente te incita a hacer clic o de archivos maliciosos que el remitente quiere engañarte para que descargues. Tu cliente de correo electrónico debe escanear los enlaces y archivos adjuntos en busca de virus y rechazar o avisarte de cualquiera que detecte.

4. Autenticación multifactor

La autenticación multifactor implica exigir al menos dos modos de identificación antes de conceder el acceso a una cuenta. Tu cliente de correo electrónico debería permitirte utilizar la autenticación multifactor para proteger tu cuenta. De este modo, alguien no podrá acceder a tu cuenta de correo aunque consiga tu contraseña. Deberán demostrar su identidad tecleando un código enviado a tu número de teléfono móvil vinculado o a otra dirección de correo electrónico.

Afortunadamente, la mayoría de los principales servicios de correo electrónico admiten la autenticación multifactor. Gmail es muy conocido por esta función, hasta el punto de que se ha convertido en un meme. Cuando alguien intenta acceder a tu cuenta desde un dispositivo no reconocido, envía inmediatamente un aviso al dispositivo en el que estás conectado, pidiéndote que autorices o rechaces el intento de inicio de sesión.

Según Microsoft, la autentificación multifactor bloquea el 99,9% de los hackeos de cuentas, lo que significa que es un gran perjuicio tenerla activada en tu dirección de correo electrónico.

5. Anti-Phishing

El phishing es un ataque de ingeniería social que consiste en que alguien se hace pasar por una persona u organización de confianza para engañarle y conseguir que le facilite información confidencial o le envíe dinero.

Por ejemplo, alguien podría intentar hacerse pasar por el director general de su organización para engañarle y conseguir que le facilite contraseñas confidenciales del trabajo. La suplantación puede ser sofisticada, con la misma imagen, nombre y estilo de conversación que el CEO. Los phishers utilizan direcciones de correo electrónico similares, pero no exactas, a las de las personas suplantadas, y usted podría caer en la trampa si no tiene cuidado. Por ejemplo, Frankl1n@gmail.com en lugar de Franklin@gmail.com; alguien puede pasar por alto fácilmente el error ortográfico, pensando que procede de la misma dirección.

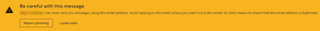

Tu servicio de correo electrónico debería contar con medidas antiphishing para evitar que los usuarios caigan en esta trampa. Por ejemplo, Gmail muestra un banner amarillo que advierte a los usuarios cada vez que alguien con un nombre conocido envía un mensaje desde una dirección desconocida. Este banner alerta a los usuarios para que comprueben la dirección de correo electrónico y se aseguren de que es legítima; muchas personas podrían olvidarse de sí mismas y responder a un posible suplantador sin tenerlo en cuenta.

A veces, Gmail también muestra un banner rojo que advierte de que un mensaje es probablemente una estafa de phishing. Esta advertencia aparece cuando el mensaje procede de una dirección que ya ha sido denunciada anteriormente por spam o phishing.

Cualquier servicio de correo electrónico que elijas debe contar con funciones antiphishing avanzadas similares a las de Gmail.

Conclusión

Los ciberataques están creciendo rápidamente en todo el mundo; según McKinsey, podrían costar 10,5 billones de dólares en daños anuales en 2025. Es esencial que cualquier servicio de correo electrónico proteja a los usuarios contra los ciberataques en la medida de lo posible.

Hemos descrito 5 características de seguridad esenciales que debe tener el próximo servicio de email que elijas. Cualquier servicio de correo electrónico sin estas características te expone a posibles daños y pérdidas de datos de las que puede ser difícil recuperarse.

Los ciberataques son cada vez más sofisticados, y los servicios de correo electrónico deben aumentar su sofisticación para contrarrestarlos. Deben disponer de cifrado avanzado, políticas de copia de seguridad, filtrado de spam y antivirus, autenticación multifactor y funciones antiphishing.

Editor en TechRadar España de día, guitarrista de blues y friki de los cómics de noche. ¿O era al revés?