De bästa VPN-protokollen

Vilka är de bästa VPN-protokollen och vad är skillnaderna? Här hjälper vi dig navigera genom ett minfält av akronymer.

Svårt att välja mellan de bästa VPN-protokollen - eller ens förstå skillnaderna mellan dem? Här får du svaren du behöver.

Enkelt förklarat så innebär en VPN-lösning att du via en tunnel får anonymitet och säkerhet när du använder internet. Detta då den data som din dator skickar till VPN-servern alltid är krypterad. Men, som du kanske minns när det gäller det gamla WEP-protokollet för servrar, så kan föråldrade former av kryptering utgöra en säkerhetsrisk och därmed vara ett hot mot din datasäkerhet.

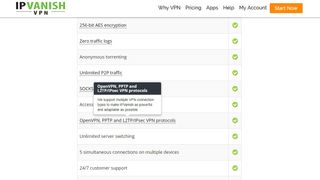

Därför bör alla som använder en VPN-tjänst vara bekant med de olika protokoll som finns, för att säkerställa att deras leverantör har stöd för nyare och säkrare protokoll och samtidigt undviker äldre och mer sårbara protokoll.

VPN-protokollen – även PPTP, L2TP och SSTP – bygger alla på mekaniken från det ursprungliga protokollet Point-to-Point Protocol (PPP). PPP kapslar in IP-paketen med data och skickar dem sedan till servern på andra sidan. PPP är ett äldre protokoll som skapades för att etablera VPN-tunnlar mellan en uppringande klient för att ansluta till en nätverksserver.

Så, vilka är de bästa VPN-protkollen, och vilka bör man undvika – och varför? Läs vidare för att ta reda på den saken.

- Upptäck de bästa VPN-leverantörerna idag

- Här är 6 vanliga myter om VPN-lösningar

- Vill du inte betala ett enda öre? Här är de bästa gratis VPN-lösningarna

PPTP

Point-to-Point Tunneling Protocol är ett äldre protokoll för VPN-kryptering från Microsoft som har anor enda tillbaka till Windows 95. Det är än idag ett populärt protokoll, trots att det är sårbart för attackverktyget ASLEAP från 2004, något som åtminstone borde ha inneburit att protokollet betraktas som överspelat.

Så hur kan det fortfarande vara populärt, då? Ja, framför allt till följd av att det är integrerat med Windows, Linux och Mac OS. PPTP möjliggör en krypterad tunnel mellan en dator och VPN-server via TCP-port 1723 och GRE (General Routing Encapsulation).

Trots att det är lätt att ställa in och erbjuder snabba hastigheter, så finns allvarliga säkerhetsbrister med protkollet. PPTP är med andra ord bäst att undvika.

L2TP/IPSec

L2TP (Layer Two Tunneling Protocol) är en utveckling av PPTP, som kombinerar PPTP med LF2 (Layer 2 Forwarding Protocol) som designats av Cisco. L2TP har inte integrerad kryptering, utan den läggs till via IPSec (Internet Protocol Security).

Till skillnad från PPTP som använder sig av en 128-bitarsnyckel så har L2TP/IPSec en 256-bitarsnyckel, och det anses vara tillräckligt komplext för topphemlig kommunikation. L2TP är ett nyare protokoll och har haft stöd i Windows sedan Windows XP och även för Mac OS sedan version 10.3 eller senare, samt på mobila operativsystem.

L2TP kräver lite mer till följd av den komplicerade 256-bitarskrypteringen och den dubbla inkapslingen. Det är även lite svårare att ställa in och konfigurera. Generellt sett betraktas det här protokollet som säkert, men färska NSA-läckor ger vid handen att L2TP trots allt är sårbart för attacker när krypteringen bygger på gemensamma statiska nycklar.

- 7 anledningar att en VPN-tjänst inte duger

SSTP

Det är Microsoft som äger och kontrollerar protokollet SSTP (Secure Socket Tunneling Protocol). Det förklarar också dess andra namn – Microsoft Secure Socket Tunneling Protocol, eller MS-SSTP). Föga förvånande finns det enbart för Windows.

Namnet kommer sig av att trafiken dirigeras via Secure Sockets Layer-protokollet som använder TCP-port 443, vilket betyder att den går förbi både brandväggar och proxyservrar och med största sannolikhet därför inte blockeras. Då protokollet inte bygger på öppen källkod så är det ett av de mest säkra VPN-protokollen.

SSTP är betydligt mer modernt än de protokoll vi nämnt så här långt, och det finns från och med Windows Vista SP1 och framåt. SSTP designades ursprungligen för fjärråtkomst till klienter och stödjer generellt sett inte VPN-tunnlar från sajt till sajt.

OpenVPN TCP

OpenVPN är ett populärt säkerhetsprotokoll utvecklat av James Yonan. Till skillnad från de tidigare nämnda proprietära VPN-protokollen, så är OpenVPN byggt på öppen källkod och publiceras under en så kallad GNU-licens. Det här innebär att användarna kan komma åt källkoden och åtgärda eventuella säkerhetsbrister som identifieras, snarare än att låta sårbarheter och potentiella bakdörrar ligga kvar i koden.

SSL/TLS används för gemensamma statiska nycklar, vilket bidrar till säkerheten. Krypteringen som används med OpenVPN är också byggd på öppen källkod, då man använder sig av OpenSSL med stöd för 256-bitarskryptering.

OpenVPN kommer i två utföranden: OpenVPN TCP och OpenVPN UDP. Alla VPN-leverantörer ger dig inte möjligheten att välja mellan båda, medan vissa faktiskt gör det. Man kommer sällan med någon tydlig information om skillnaderna mellan dem, däremot. Vi ska förklara TCP-varianten här, och går in på UDP i nästa sektion.

TCP är det mest använda anslutningsprotokollet på internet. En av fördelarna är att det är protokoll som har integrerad felkorrigering. Det här innebär att varje paket data som skickas måste bekräftas ha kommit fram innan nästa skickas. Om man inte får någon bekräftelse så skickas det första paketet om på nytt.

Den här inbyggda redundansen betyder att OpenVPN TCP är ett mycket pålitligt protokoll som säkerställer att all data verkligen kommer fram. Nackdelen är förstås att allt detta skickande, alla bekräftelser och återskickningar kräver en del resurser, något som drar ned hastigheten. OpenVPN TCP är med andra ord bäst lämpat för hög säkerhet när latency inte är ett prioriterat område, till exempel när man surfar på nätet eller skickar e-post.

OpenVPN UDP

Alternativet till OpenVPN TCP är OpenVPN UDP. UDP står för User Detagram Protocol, vilket är ett annat kommunikationsprotokoll för att skicka data mellan en klient och internet.

Till skillnad från OpenVPN TCP, som är designat för maximal pålitlighet, så är OpenVPN UDP inriktat på lägsta möjliga latency, utan någon tonvikt på garanterad dataleverans (pålitligheten har i någon mån offrats för hastigheten).

UDP skickar bara datapaketen utan redundans och kontroller, vilket kräver mindre resurser och leder till lägre latency. Det här gör OpenVPN UDP bäst anpassat för streaming av både ljud och bild, och även för gaming.

Bättre VPN-tjänster har stöd för både OpenVPN TCP och UDP, och låter användaren välja mellan dem beroende på vilken applikation det handlar om.

WireGuard

Wireguard är ett VPN-protokoll baserat på öppen källkod som kommit starkt på senare tid. Det är enklare att ställa in än OpenVPN, har en mycket mindre och enklare kodbas, och erbjuder mängder av tekniska fördelar: moderna krypteringsstandarder, snabbare uppkoppling, högre pålitlighet och avsevärt högre hastigheter.

VPN-leverantörerna har uttryckt intresse för protokollet, men med vissa reservationer. ExpressVPN hävdade 2019 att Wireguard fortfarande är långt ifrån klart, och även om NordVPN har testat Wireguard så saknas fortfarande stöd från de officiella apparna.

Ett fåtal VPN-leverantörer har trots allt lagt till Wireguard i sitt utbud. Mullvad var tidigt ute, och även VPC.ac och TorGuard har ett visst stöd för protokollet. Vi förväntar oss att fler ansluter sig inom kort.

- Här är vår lista över de bästa VPN-tjänsterna 2020

Vill du ha fler Pro-nyheter? Prenumerera på vårt nyhetsbrev

Anmäl dig till TechRadar Pro-nyhetsbrevet för att få alla de bästa nyheterna, åsikterna, funktionerna och guiderna ditt företag behöver för att lyckas!

Jonas P. DeMuro is a freelance reviewer covering wireless networking hardware.